Jak sprawdzić dostawcę internetu?

28 stycznia 2016, 11:33Firma Ookla, właściciel popularnego serwisu do sprawdzania prędkości łączyć interntowych speedtest.net, potwierdziła wnioski z niedawnego artykułu, jaki ukazał się w Myce. Ookla przyznaje, że co najmniej jeden z testowanych dostawców internetu manipuluje wynikami Speedtestu

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika

Kartel ukarany

22 października 2015, 07:25Unia Europejska ukarała pięciu producentów napędów optycznych za zmowę cenową. Firmy uzgadniały swoje strategie dotyczące ofert przedstawianych Dellowi i HP. W skład nielegalnego kartelu wchodziły Philips, Line-On, Philips & Lite-On Digital Solutions, Hitachi-LG Data Storage (HLDS), Toshiba Samsung Storage Technology (TSST), Sony, Sony Optiarc oraz Quanta Storage.

Kolejna grupa hakerów powiązana z chińską armią

25 września 2015, 11:10Specjalizujące się w kwestiach bezpieczeństwa firmy ThreatConnect i Defense Group Inc. (DGI) powiązały grupę hakerów Naikon z chińską armią. Zdaniem ekspertów Naikon Advanced Persistent Threat to część Jednostki 78020, która dokonała w przeszłości wielu ataków

Szkodliwy kod preinstalowany na chińskich smartfonach

9 września 2015, 11:22Firma G Data twierdzi, że w ponad 26 modelach smartfonów, m.in. takich producentów jak Lenovo, Hauwei i Xiaomi znajduje się preinstalowany szkodliwy kod. Udaje on aplikacje dla systemu Android i został zainstalowany w firmware

Nowy robot do pracy w magazynach

25 sierpnia 2015, 11:42Hitachi opracowała robota przemysłowego, który wykorzystuje dwa ramiona do chwytania przedmiotów. Urządzenie może zastąpić pracowników magazynów w centrach dystrybucyjnych. Robot porusza się na kołach, jest w stanie rozpoznać towary i dostarczyć je do kontenera

Recenzują teksty o klimacie

19 sierpnia 2015, 10:40Doktor Emmanuel Vincent z University of California, który specjalizuje się w badaniu tropikalnych cyklonów, wpadł na pomysł interesującego narzędzia, które pomaga naukowcom korygować nieprawdziwe i niedokładne informacje rozpowszechniane przez media

Rootkit w notebookach Lenovo

13 sierpnia 2015, 08:00Jeden z użytkowników notebooka Lenovo odkrył, że jego producent zainstalował w nim rootkita. Zadaniem ukrytego kodu jest upewnienie się, że na notebooku zawsze będzie zainstalowane dodatkowe oprogramowanie Lenovo. Nawet jeśli wyczyścimy komputer i przeinstalujemy Windows, rootkit pobierze i zainstaluje oprogramowanie Lenovo.

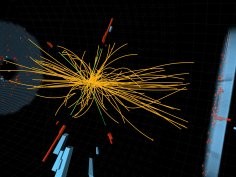

Pomóż CERN-owi odkryć 'nową fizykę'

22 lipca 2015, 13:51CERN i Yandex Data Factory zapraszają internautów do pomocy w badaniu cząstek i dają przy okazji możliwość wygrania nagrody w wysokości do 7000 dolarów. Fenomen, w badaniu którego mają pomóc internauci to naruszenie liczby leptonowej w sektorze leptonów naładowanych (charged-lepton flavour violation)

Pluton i jego księżyce w kolejnej odsłonie

17 lipca 2015, 19:54Sonda New Horizons przysłała na Ziemię kolejną porcję interesujących danych na temat Plutona.Na konferencji, która odbyła się dziś o godzinie 19 czasu polskiego, naukowcy zajmujący się misją przedstawili pierwsze dane zebrane podczas przelotu.